Positive Technologies 公司发布报告称,从互联网可访问的工控系统的数量在去年大幅增长。

研究人员通过 Shodan、Censys 和谷歌搜索引擎找到了可从互联网上找到的175,632个工控系统组件,而去年仅发现了162,000个。

在2017年找到的所有系统中,超过6.6万个可经由 HTTP 找到,其次是通过和霍尼韦尔的 Niagara 框架相关联的 Fox 构建自动化协议 (39,000)、以太网/IP (25,000)、BACnet (13,000) 和 Lantronix 发现协议 (10,000)。

在被暴露的所有设备中,42%来自美国。相比去年,能从互联网访问的位于美国的工控系统组件数量增长了10%,从5万台增长到6.4万台。其次被暴露数量最多的是德国 (13,000)、法国 (7000) 和加拿大 (7000)。

很多联网工控系统来自霍尼韦尔 (26,000)、Lantronix (12,000)、SMA (9,000)、Beck IPC (9,000)、西门子 (6,000) 和罗克韦尔自动化 (5,000)。

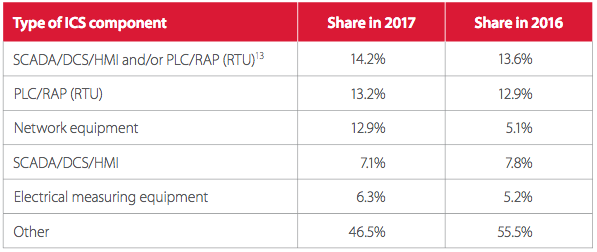

和2016年相比,互联网暴露的组件类型分布情况基本没有变化。

搜索引擎 Shodan 的首席执行官 John Matherly 证实称,互联网上暴露的 工控设备同比增长10%左右。增长的份额主要在于构建自动化协议方面,尽管设备新闻并未减少。

研究人员表示,2017年发现了近200个新漏洞,而2016年是115个。令人担忧的是,2017年,61%的缺陷被评为“严重”和“高危”等级。

最常见的漏洞类型是远程代码执行 (24%)、信息泄露 (17%)、和缓冲溢出 (12%)。研究人员在报告中指出,2017年检测到的漏洞可遭远程利用,而无需提前获得任何权限。

CyberX 公司在去年10月份发布报告称,三分之一的工控基础设施系统都连接在互联网上,这一结论基于从工业安全公司被动监控数百种运行技术 (OT) 网络流量收集到的数据。

本文由360代码卫士翻译自SecurityWeek

声明:本文来自代码卫士,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号