E安全2月12日讯 卡巴斯基实验室的研究人员们近日报告称,由于所使用的自动化软件中存在数项缺陷,全球多个加油站极易遭遇远程黑客攻击侵扰。

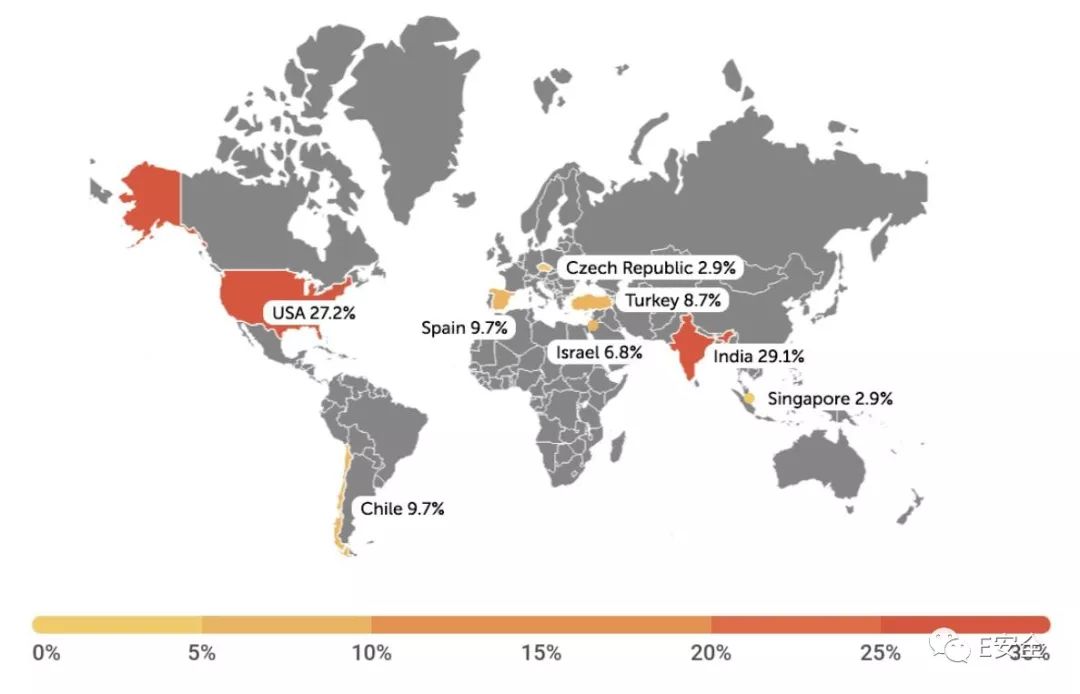

美国及印度的加油站严重受影响

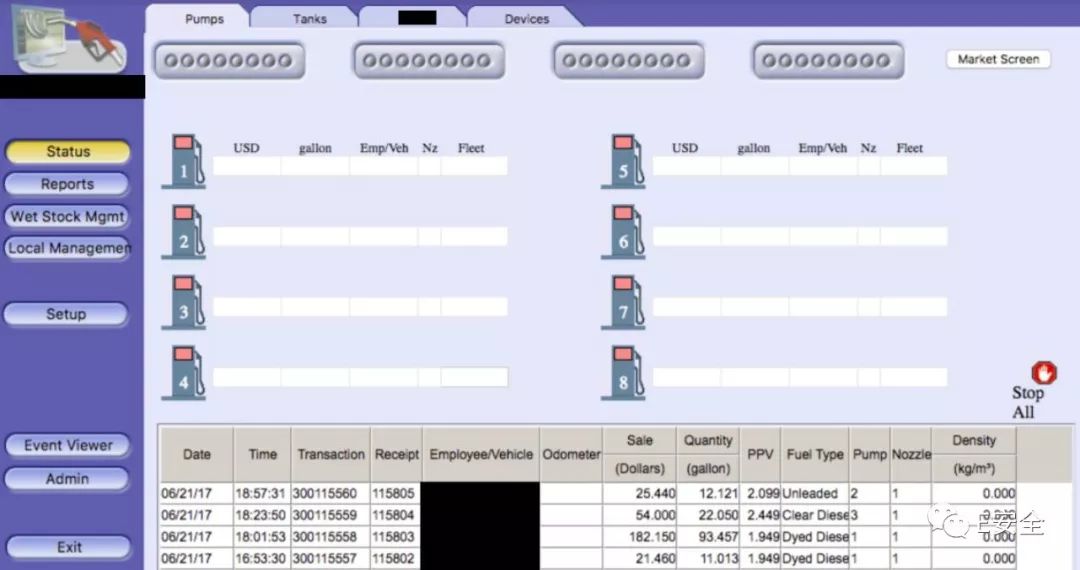

此项存在缺陷的产品为 Orpak 公司的 SiteOmat,其被厂商宣传为“加油站的核心”。该软件专门为运行在嵌入式 Linux 设备或标准 PC 之上而设计,能够提供“完整且安全的现场自动化、管理分配、支付终端、前院设备与燃料箱控制功能,从而全面监督并记录一切交易活动。”

卡巴斯基公司的研究人员们发现,这里所提到的“安全”说辞并不准确,因为使用该产品的1000余个加油站都面临着被互联网远程访问的风险,其中半数以上的加油站位于美国及印度。

攻击者可以远程接管加油系统

卡巴斯基公司的伊多·瑙尔解释称,“在此次研究之前,我们一直天真地认为所有与同互联网彼此隔离的加油系统,并得到适当的监控。但事实却并非如此。研究人员发现,即使是技术水平最为低下的攻击者也能够利用这款产品立足世界任何位置接管加油系统。”

根据卡巴斯基方面的说法,这些影响到 SiteOmat 产品的安全缺陷可能被恶意行为者用于实现各种目的,包括修改燃油价格、关闭加油系统或者造成燃油泄漏。

这些安全漏洞还允许黑客在目标企业的网络内横向移动,访问支付系统、窃取财务数据并获取客户信息(例如车牌号以及司机身份数据)。卡巴斯基公司还提到另一种可能的攻击,即攻击者中断加油站的运作并要求对方支付赎金。

上述攻击中所利用的安全漏洞包括:

硬编码凭证(CVE-2017-14728)、持久性XSS(CVE-2017-14850)、SQL注入(CVE-2017-14851)、不安全通信(CVE-2017-14852)、代码注入(CVE-2017-14853)以及远程代码执行(CVE-2017-14854)等。

瑙尔强调称,对这些漏洞的利用并不需要什么高深的黑客技能。专家们通过供应商提供的设备相关技术信息与详尽用户手册就能非常轻松地发现这些安全漏洞。

卡巴斯基公司对该系统进行了分析。这些系统被大量嵌入至加油系统当中,而且研究人员们发现其与互联网的对接已经拥有十余年历史。

Orpak 公司于2017年9月收到了关于上述安全漏洞的报告,并于1个月之后回复研究人员,表示他们正着手推出一套系统的强化版本,但在此之后,就不再继续分享补丁更新状态。

声明:本文来自E安全,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号