E安全2月15日讯 工业网络安全企业Radiflow公司近日表示,四台接入欧洲废水处理设施运营技术网络的服务器遭遇加密货币采矿恶意软件的入侵。该恶意软件直接拖垮了废水处理设备中的 HMI 服务器 CPU。Radiflow公司称,此次事故亦是加密货币恶意软件首次对关键基础设施运营商的运营技术网络展开攻击。

挖矿软件对废水处理的影响

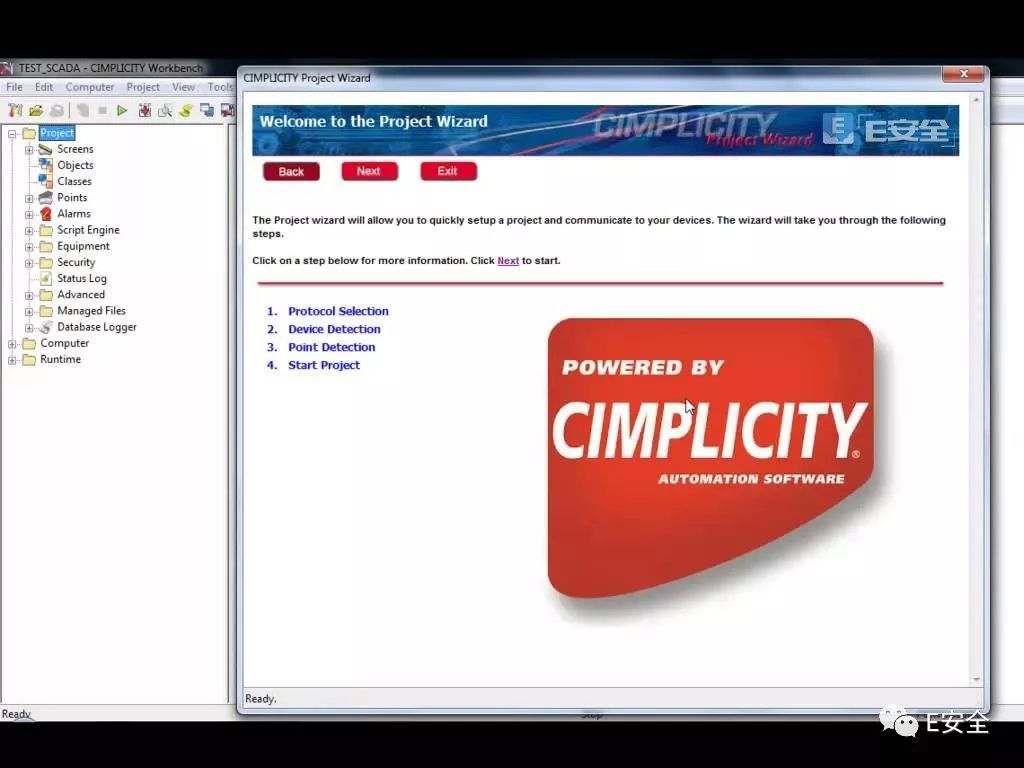

Radiflow 公司 CTO (首席技术官)Yehonatan Kfir指出,这一次,受感染的服务器为人机交互(简称HMI)设备。主要问题在于,这种恶意软件会严重降低 HMI 的运行速度。而这些关键基础设施服务器主要运行有 Windows XP 以及来自 GE Digital 公司的 CIMPLICITY SCADA 软件。

主要为了挖掘门罗币

Radiflow 公司还无法确定其发现的恶意软件的具体家族名称,但宣称此次威胁主要是为了挖掘门罗币,且感染到的正是水处理设施客户当中用于进行监控的运营网络组成部分。

Radiflow 公司解释称,“加密货币恶意软件攻击会显著增加设备 CPU 与网络带宽的消耗,导致用于监控运营技术网络(例如HMI与SCADA服务器)物理变化的工具陷入响应时间过长的困境。这反过来又降低了关键基础设施运营对运营体系的控制能力,进而减缓了其对于运营问题的响应速度。”

虽然调查工作仍在进行当中,但 Radiflow 公司的研究小组已经确定,该加密货币恶意软件会在目标计算机或设备上以隐形模式运行,甚至禁用相关安全工具以确保尽可能延长驻留时间,从而最大程度利用硬件资源进行货币采矿。

Yehonatan Kfir 表示,“加密货币恶意软件攻击通常会造成极高的 CPU 处理资源与网络带宽消耗,这可能给关键基础设施运营商物理流程的运行稳定性及可用性造成威胁。虽然人们已经经历过针对运营技术网络的勒索软件攻击,但这种加密货币恶意软件攻击则属于新兴案例。而且由于其以隐形模式运行,因此可长时间潜伏不被发现——这无疑是一种非常严重的新威胁。”

Yehonatan Kfir同时指出,“运营技术网络当中负责运行敏感 HMI 与 SCADA 应用程序的 PC 设备无法获得最新的 Windows 、反病毒以及其它重要更新,因此将始终面临严重的潜在恶意软件攻击。”

基础设施易受常见恶意软件威胁

尽管该恶意软件能够感染关键基础设施运营商的HMI设备,但此次攻击可能并非专门针对水处理企业所设计。

根据德国工业网络安全企业Dragos公司于2017年发布的一份报告,目前无数工业企业每年都在不断遭遇常见恶意软件感染的问题,且针对工业控制系统的实际攻击数量要比目前已经曝光的更多。

目前关于工业控制系统攻击活动的公开信息要么认为问题非常严重(Dragos公司给出的未确定来源数字为每年超过50万次),要么非常轻微(ICS-CERT报告称此类安全事件每年仅存在约290次)。据报道,Dragos公司的结论源自对 VirusTotal(免费可疑文件分析服务的网站) 、谷歌以及 DNS 数据等公共数据来源的分析,且能够提供更为实际的工业控制系统恶意软件感染数据。

作为其相关项目中的重要组成部分,Dragos 公司开发出的 MIMICS(现代工业控制系统内恶意软件)能够识别出约3万种恶意工业控制系统文件及安装工具样本,且可将恶意软件历史追溯至2003年。目前非针对性感染活动中所使用的主要病毒包括 Sivis、Ramnit 以及 Virut,紧随其后的则是各类用于通过公共互联网环境向威胁行为者提供访问通道的木马。

这些事件可能并不像针对性攻击那么严重,而且也不太可能引发物理损害或造成人身风险。然而,Dragos公司首席执行官兼创始人Robert M. Lee在2017年3月接受采访时表示,这类活动仍有可能在运营过程中引发责任问题与系统停机,并导致财务成本增加。

作为典型实例,位于德国贡德雷明根的一家核电厂曾遭遇攻击——该厂的系统感染了 Conficker 与 Ramnit 恶意软件。尽管恶意软件并没有造成任何损害且整个感染事件很可能只是个意外,但厂方仍然迅速关闭了设施以防止出现其它严重后果。

声明:本文来自E安全,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号