网络犯罪分子的目光正从 Adobe 转向微软消费者产品上,而且更多集中于针对性攻击而非基于 Web 的利用包。

Record Future 公司每年都会在其十大漏洞报告中分析犯罪分子在暗网上的讨论内容。这样做可发现传统漏洞数据库和扫描工具中的弱点――这些数据库和工具并不会指出目前正在遭利用的是哪些漏洞或者遭利用的程度有多深。仅靠漏洞列表本身无法说明应该优先采取哪些补丁和缓解措施。

Record Future 公司的技术解决方案副总裁 Scott Donnelly指出,做这些分析的原因在于利用代码的销售和使用是一个牟利行业。也就是说利用代码的开发人员必须销售自己的产品,而其它犯罪分子必须购买这些产品,因此该公司决定分析这些讨论内容。分析假设对某个漏洞的讨论和该漏洞的利用活跃程度之间存在关联,这种假设更多是常识性的也是合理的。

Donnelly 认为 Record Future 公司关于暗网的知识和访问权限是有效的。国家黑客的活动并未分析,他认为这么做是因为国家黑客组织不太可能在通用犯罪论坛上讨论利用代码的内容。

从 Adobe 转向微软 遭利用最多的前三大漏洞

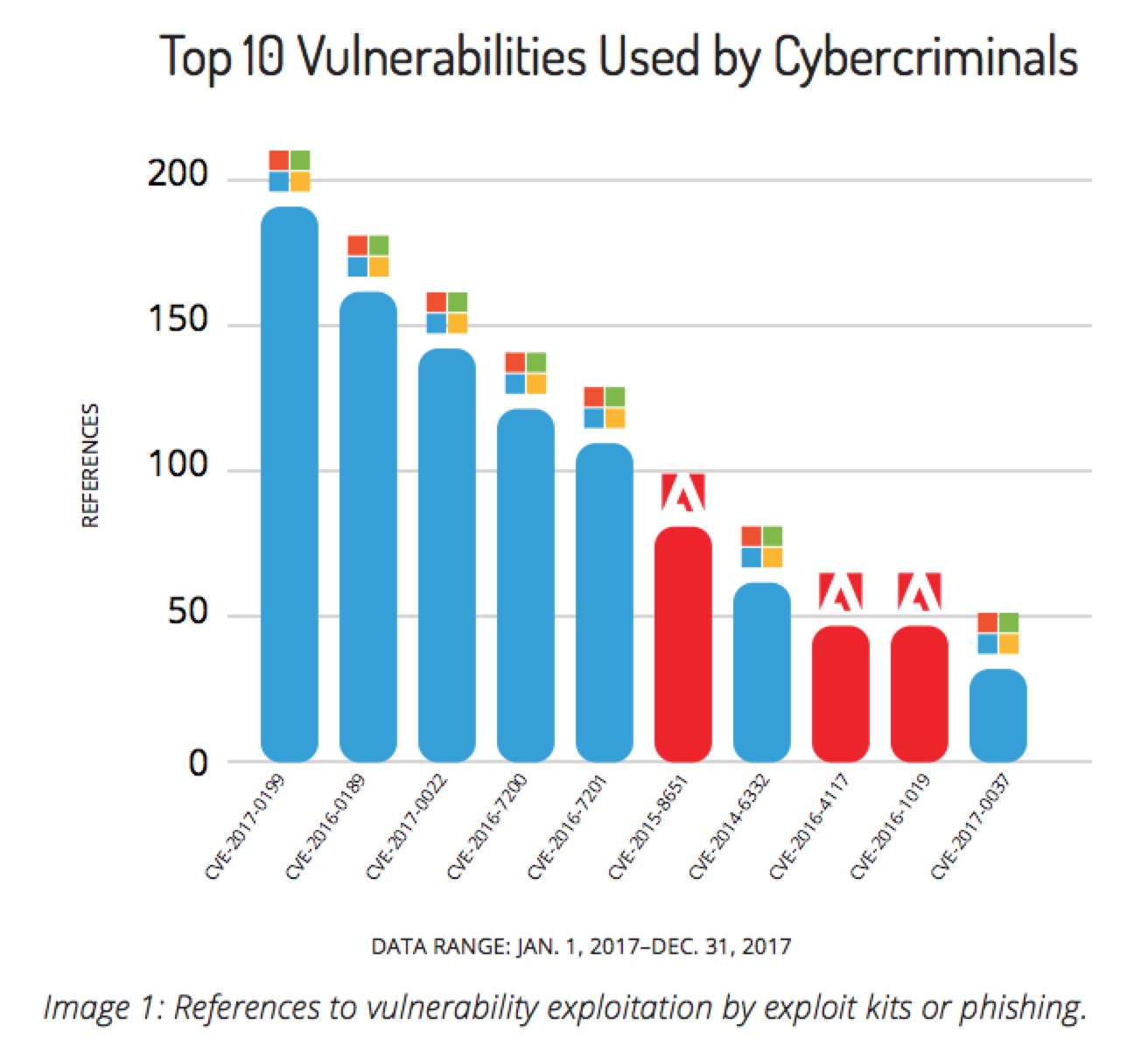

从宏观层面来看,Recorded Future 公司的分析强调了犯罪分子从利用 Adobe 漏洞到微软消费者产品漏洞的转变。虽然 Flash 用漏洞主导了前些年的年度报告,不过在今年的报告中,10大利用的漏洞中有7个是微软漏洞,其中包括前5大遭利用的漏洞在内。Donnelly 表示,Adobe Flash 播放器的使用量大幅下降,因此微软消费者产品中遭利用的漏洞不断增多。

前三大利用最多的漏洞是 CVE-2017-0199(可导致攻击者从恶意文档中下载并执行包含 PowerShell 命令的一个 VB 脚本)、CVE-2016-0189(它是一个 IE 漏洞,可导致攻击者使用利用包释放恶意软件如勒索软件)和 CVE-2017-0022(可导致数据遭窃取)。

新开发的利用包数量严重下降

分析还指出,2017年开发的新利用包数量大幅下降。Donnelly 认为虽然之前这种趋势就存在,不过研究人员当时尚未看到具体行动。现在有证据表明犯罪分子本身不再讨论或试图销售那么多的利用包。

从数量方面来讲,Recorded Future 在2016年分析发现了26种新利用包,而在2017年这一数字仅为10(共有158个利用包)。Donnelly 表示,利用包活动的下降和 Flash 播放器使用的快速下降有关。用户已经开始使用更加安全的浏览器,攻击者也开始转移方向。密币挖掘恶意软件和针对性的受害者攻击填补了这个空白。

仅凭 CVSS 评分打补丁或许还不够

从微观角度来看,这个报告最值得注意的地方在于 CVE-2017-0022 的异常位置。它是暗网论坛上讨论最多的漏洞,但仅跟两种恶意软件相关:利用包 Astrum (即 Stegano)和 Neutrino。这是前十大漏洞中具有关联恶意软件数量最少的恶意软件。而上述提到的两款更加流行的恶意软件和10种不同的恶意软件之间存在关联。CVE-2017-0199 和恶意软件如 Hancitor、Dridex 和 FinFisher 之间存在关联,而 CVE-2016-0189 和 9种不同的利用包以及 Magniber 勒索软件之间存在关联。

但 CVE-2017-0022 的不同寻常之处还在于,它的 CVSS 评分仅有4.3。而在前十大遭利用最频繁的漏洞中,排名紧随其后的漏洞 CVSS 评分是 7.6,而名列第一第二的是 9.3 和 7.6 分。CVSS 评分为4.3 表明该漏洞是中危级别,而 Recorded Future 公司分析指出,它是第三大利用最频繁的漏洞,表示在野利用并不总是和 CVSS 评分一致。

而这正是该公司分析暗网论坛讨论内容的主要原因之一。安全团队可查看 CVSS 评分并仅凭这一评分就下结论认为某个漏洞无需快速缓解或打补丁。但 Recorded Future 公司的分析却得出了不同的结论。

Recorded Future 公司在2017年10月的C轮融资中获得2500万由 Insight Venture Partners 公司领投的资金,将融资总额提升至5790万美元。

本文由360代码卫士翻译自SecurityWeek

声明:本文来自代码卫士,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号