报告编号: B6-2018-041801

报告来源: 360-CERT

报告作者: 360-CERT

更新日期: 2018-04-18

0x00 漏洞概述

今天,Oracle已经发布了季度补丁更新。其中修补了一枚Oracle WebLogic Server远程代码执行漏洞,攻击者可以在未身份验证的情况下对WebLogic进行攻击。

360-CERT对此漏洞进行了相关分析,认为漏洞影响严重;目前相关PoC已经公开,建议相关用户尽快进行评估升级。

0x01 漏洞影响面

影响版本:

Weblogic 10.3.6.0

Weblogic 12.1.3.0

Weblogic 12.2.1.2

Weblogic 12.2.1.3

0x02 漏洞详情

该漏洞为Oracle融合中间件(子组件:WLS核心组件)的Oracle WebLogic Server组件中的漏洞。

易受攻击的weblogic服务允许未经身份验证的攻击者通过T3网络访问及破坏Oracle WebLogic Server。此漏洞的成功攻击可能导致攻击者接管Oracle WebLogic Server,造成远程代码执行。

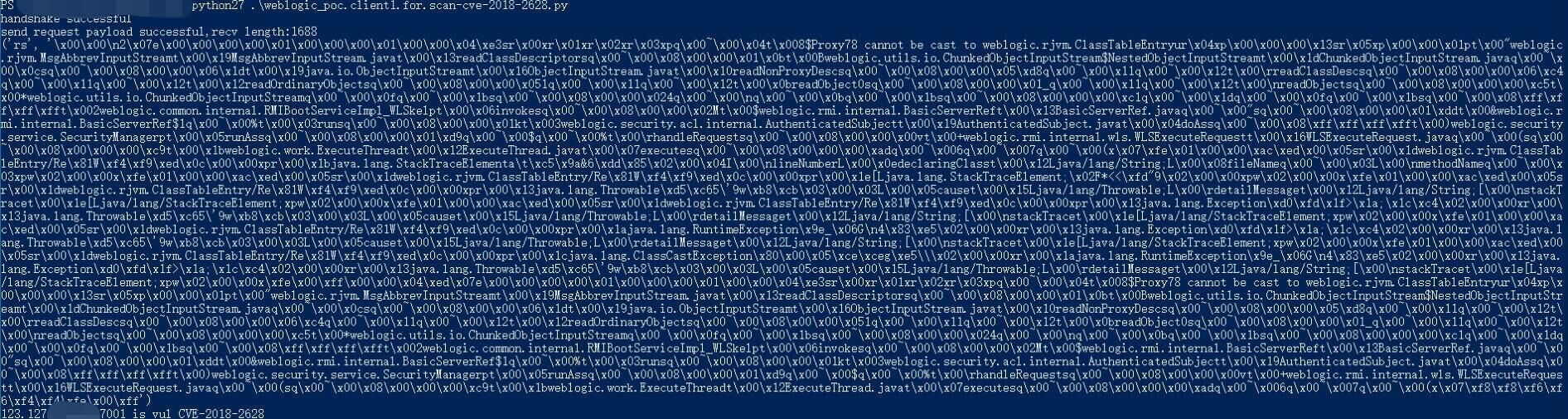

目前相关PoC已经公开,漏洞验证如下图:

影响范围:

通过QUAKE资产系统检索,全球范围内暴露在互联网上的weblogic服务多达11125台,中国区有2690台。

0x03 修复建议

Oracle今天发布的安全补丁中,修复了该漏洞,强烈建议受影响的用户尽快升级更新。

用户使用正版软件许可账号,可在https://support.oracle.com 处下载Oracle官方补丁。

0x04 时间线

2018-04-18 Oracle 发布季度安全更新,其中包含 cve-2018-2628

2018-04-18 360-CERT 对更新进行研判,发布预警

0x05 参考链接

声明:本文来自360CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号