安全现在大家都很重视了,可是如何做好安全,很多时候我们还是一团雾水。投钱买设备呗,大家第一反映就是这个啦。安全设备种类繁多,从防火墙、杀毒软件、网闸这些传统产品到现在的恶意代码检测、防水墙、数据脱敏等新的安全手段和措施,到底选择那些好呢?而且这些投入也是不菲。可是任何一家医院都不可能为了安全投入巨大,把自己搞的铁桶一块。而就算都买了也无法保障万无一失呀,在安全领域,残余风险是永远存在的。那么到底如何根据本院实际做好安全管理呢,必须要做的是安全评估。这样你才能清楚知道本单位在安全上到底是一种什么状态,需要在那些方面进行投入,紧迫程度如何。今天就谈谈基础中的第一步安全评估。

安全评估,国家已经出台了相关的标准,即“信息安全技术 信息安全风险评估规范”。认真研读这个标准会受益良多,对如何做安全评估能够做到了如指掌。

这个标准采用面向信息系统全生命周期(规划、设计、实施、运行维护和废弃)的风险评估方法,分析了业务及其支撑的信息系统所面临的威胁及其存在的脆弱性,去全面评估安全事件造成的危害程度。

从我个人对标准的学习体会发现,该标准没有谈及合适的评估时机。在信息安全等级保护的标准中,也只是要求要定期做,并没有规定具体时间。我认为,安全评估时机应与以下时机挂钩。

系统上线前要评估该系统是否对现有信息系统构成安全威胁,上线时的各项准备是否符合安全要求;

医疗业务变更时应随着各种规章制度、工作方法的变化去评估由此带来的网络安全风险,并及时进行应对;

安全事件发生后需要评估这种安全事件对我们现有安全体系的影响,甚至需要重新梳理我们的安全措施是否还有效。比如“勒索病毒”的爆发就向我们昭示了,传统的安全体系土崩瓦解。

年度工作结束时需要思考总结,并根据新政策新制度去思考是否需要调整我们的安全措施和制度。如2017年实施了网络安全法,2018年医疗机构大力推行互联网+服务,这些都对我们安全管理提出新要求,要及时跟进。

根据风险评估结果,选取并实施相应的安全措施进行风险处置。通常情况下,严重风险应立即处置,高风险应限期内处置,中风险应在权衡影响和成本后处置,低风险可选择接受。当然风险处置也是要花钱的,如何说动医院出钱这也是考验信息科长的沟通能力了。

※评估内容※

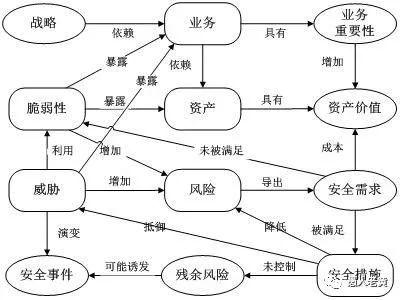

上图中方框部分的内容为风险评估的基本要素,椭圆部分的内容是与这些要素相关的属性。风险评估围绕着业务、资产、威胁、脆弱性、安全措施和风险这些基本要素展开,在对基本要素的评估过程中,需要充分考虑战略、安全需求、安全事件、残余风险、业务重要性和资产价值等与这些基本要素相关的各类属性。图中的风险要素及属性之间存在着以下关系:

a) 战略通过通过业务落地,业务的战略地位越高,要求其风险越小;

b) 业务是有价值的,组织的业务重要程度越高,以及对资产的依赖程度越高,资产价值就越大;

c) 业务的脆弱性可能暴露具有价值的业务,业务脆弱性越高则风险可能越大;

d) 业务是有价值的,业务价值越大,面临的威胁就可能越大;

e) 资产的脆弱性可能暴露具有价值的资产,资产具有的弱点越多则风险可能越大;

f) 脆弱性是未被满足的安全需求,威胁利用脆弱性危害资产和业务;

g) 风险是由威胁引发的,业务面临的威胁越多则风险可能越大,并可能演变成为安全事件;

h) 安全措施可削弱脆弱性,降低风险;

i) 安全措施可抵御威胁,降低风险;

j) 安全需求可通过安全措施得以满足,需要结合业务和资产价值考虑实施成本;

k) 风险的存在及对风险的认识导出安全需求;

l) 残余风险有些是风险控制不当或无效,需要加强才可控制的风险;而有些则是在综合考虑了安全成本与效益后不去控制的风险;

m) 残余风险应受到密切监视,它可能会在将来诱发安全事件。

※风险分析※

风险由重要资产、所面临的威胁以及威胁所利用的弱点三者来确定。

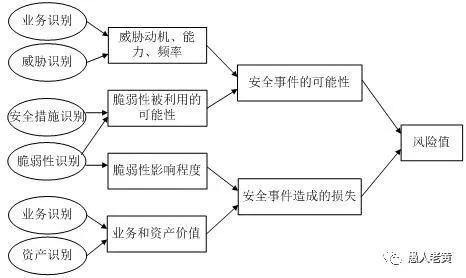

风险分析中要涉及业务、资产、威胁、脆弱性、安全措施和风险六个基本要素。每个要素有各自的识别内容,业务的识别内容是战略、战略地位、盈利程度和职能;资产的识别内容是完整性、保密性和可用性;威胁的识别内容是动机、能力、频率和可能性等;脆弱性的识别内容是业务和资产弱点的严重程度。风险分析的主要内容为:

a) 对业务进行识别,并对业务的重要性进行赋值;

b) 对资产进行识别,并对资产的价值进行赋值;

c) 对威胁进行识别,并根据业务识别和威胁识别的结果,对威胁动机、威胁能力、威胁频率和威胁可能性进行赋值;

d) 对脆弱性进行识别,并对与具体安全措施关联分析后的脆弱性可利用性和严重程度赋值;

e) 根据威胁及威胁利用脆弱性的难易程度判断安全事件发生的可能性;

f) 根据脆弱性的严重程度及安全事件所作用的业务和资产的价值计算安全事件的损失;

g) 根据安全事件发生的可能性以及安全事件出现后的损失,计算安全事件一旦发生对组织的影响,即风险值。

通过这些定量计算出本单位的安全现状。做到心中有数。

保密性、完整性和可用性是评价资产的三个安全属性。风险评估中资产的价值不是以资产的经济价值来衡量,而是由资产在这三个安全属性上的达成程度或者其安全属性未达成时所造成的影响程度,以及资产与业务关联后的重要程度来决定的。安全属性达成程度的不同将使资产具有不同的价值,业务重要程度的不同使资产具有不同的重要性,而资产面临的威胁、存在的脆弱性、以及已采用的安全措施都将对资产安全属性的达成程度以及其上承载的业务安全程度产生影响。为此,应对组织中的资产进行识别。

※评估工具※

根据实现方法的不同,风险评估与管理工具可以分为三类:

a )基于信息安全标准的风险评估与管理工具目前,国际上存在多种不同的风险分析标准或指南,不同的风险分析方法侧重点不同,例如NIST SP 800-30 、BS7799、ISO/IEC 13335 等。以这些标准或指南的内容为基础,分别开发相应的评估工具,完成遵循标准或指南的风险评估过程。

b)基于知识的风险评估与管理工具基于知识的风险评估与管理工具并不仅仅遵循某个单一的标准或指南,而是将各种风险分析方法进行综合,并结合实践经验,形成风险评估知识库,以此为基础完成综合评估。它还涉及来自类似组织(包括规模、商务目标和市场等)的最佳实践,主要通过多种途径采集相关信息,识别组织的风险和当前的安全措施;与特定的标准或最佳实践进行比较,从中找出不符合的地方;按照标准或最佳实践的推荐选择安全措施以控制风险。

c)基于模型的风险评估与管理工具基于标准或基于知识的风险评估与管理工具,都使用了定性分析方法或定量分析方法,或者将定性与定量相结合。定性分析方法是目前广泛采用的方法,需要凭借评估方的知识、经验和直觉,或者业界的标准和实践,为风险的各个要素定级。定性分析法操作相对容易,但也可能因为评估方经验和直觉的偏差而使分析结果失准。定量分析则对构成风险的各个要素和潜在损失水平赋予数值或货币金额,通过对度量风险的所有要素进行赋值,建立综合评价的数学模型,从而完成风险的量化计算。定量分析方法准确,但前期建立系统风险模型较困难。定性与定量结合分析方法就是将风险要素的赋值和计算,根据需要分别采取定性和定量的方法完成。

基于模型的风险评估与管理工具是在对系统各组成部分、安全要素充分研究的基础上,对典型系统的资产、威胁、脆弱性建立量化或半量化的模型,根据采集信息的输入,得到评价的结果。

(完整的风险评估办法,请自行下载完整版风险评估标准)。

声明:本文来自愚人老黄,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号