在上个月,来自Bad Packets Report的安全研究员Troy Mursch在数百个Drupal网站上发现了一系列加密货币攻击活动,其中许多网站涉及政府、企业以及大学,如美国国家劳工关系委员会(NLRB)、美国平等就业机会委员会(EEOC)、联想(Lenovo)、圣地亚哥动物园(San Diego Zoo)、阿勒颇大学(University of Aleppo)和美国加州大学洛杉矶分校(UCLA)等。

这些网站彼此之间看起来似乎并没有任何关联,但Mursch发现它们存在一个共同点,那就是都使用了Drupal内容管理系统的过时和易受攻击版本。攻击者正是利用了一个被称为“Drupalgeddon 2”的Drupal系统漏洞将恶意代码通过易受攻击网站上的受感染JavaScript库注入,其目的在于传播加密货币挖矿脚本Coinhive和Crypto-Loot。另外,许多网站还被用于将用户重定向到虚假技术支持网站,这表明攻击者企图以此来推动进一步的恶意活动。

Drupal是一个采用PHP语言编写的开源内容管理框架(CMF),由内容管理系统(CMS)和PHP开发框架(Framework)共同构成。从相关的资料来看,全球有超过100万个网站在使用该系统,包括联合国、美国白宫、美国商务部、纽约时报、华纳、迪斯尼、联邦快递、索尼和美国哈佛大学等。

Drupal安全团队在今年3月28日发布安全公告称,Drupal内容管理系统存在一个极其严重的远程代码执行漏洞,即“Drupalgeddon2”(CVE-2018-7600)。该漏洞存在于从版本6到版本8的所有Drupal系统中,允许攻击者利用它来完全控制易受攻击的网站。

Mursch在本周一(6月4日)指出,尽管Drupal 安全团队已经发布了安全补丁以及更新版本,但针对易受攻击Drupal网站的加密货币攻击活动仍在继续。根据最新的扫描结果来看,至少有10万个网站仍在使用过时和易受攻击Drupal版本。

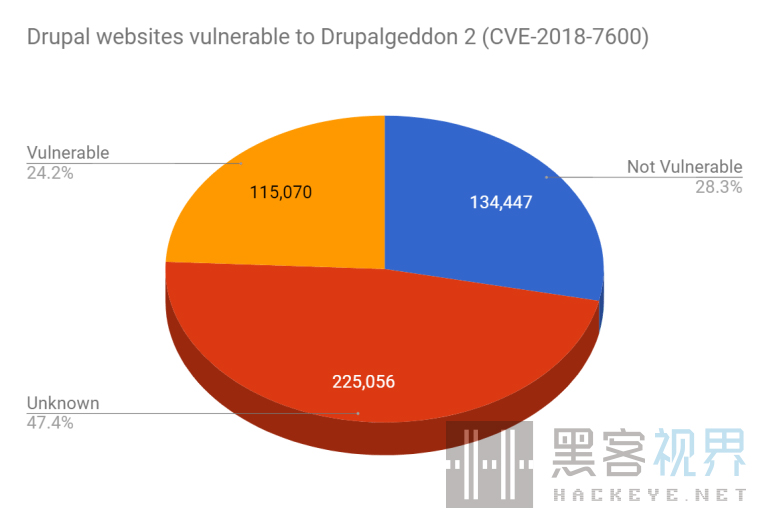

Mursch表示,他此次对近50万个网站进行了扫描。在扫描之后,他可以确定:

- 115,070个网站仍在运行过时且易受攻击的版本;

- 134,447个网站不易受到攻击;

- 225,056个网站无法确定正在使用的版本。

一些易受攻击的网站甚至位于Alexa 排名前 100万名(Alexa Top 1 Million)中,这包括美国主要教育机构和世界各地政府机构的网站(如比利时警察局、科罗拉多州总检察长办公室和菲亚特旗下汽车零部件制造商Magneti Marelli),其他值得注意的未修复网站包括一家大型电视广播公司、一家跨国大众传媒和娱乐集团以及两家知名的计算机硬件制造商。

由于事件的敏感性,Mursch表示他不会公布易受攻击的Drupal网站的详细列表。但表示,网站列表已与美国计算机安全应急响应组US-CERT和全球各地的其他CERT团队共享。

Mursch最后强调,他认为至少使用Drupal 7.58版本的网站是不容易受到Drupalgeddon 2漏洞影响的,而这一点在Drupal安全团队发布的安全公告SA-CORE-2018-002中也有详细的说明。他建议,各位Drupal网站管理员应该仔细阅读该公告,并立即对自己使用的Drupal系统进行更新。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号