CISO应向CEO而不是CIO报告。

Carbon Black 最新调查研究显示,受访CISO中高达47%称自家公司运营有威胁捕捉(Threat Hunting,也称威胁狩猎)团队,上升了27%。

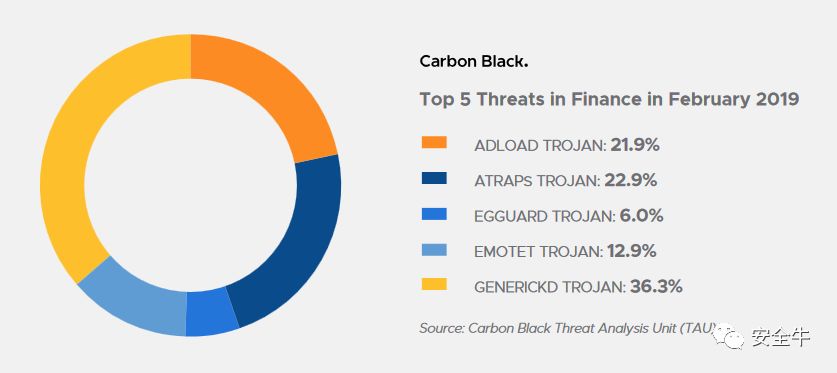

本月初,位于美国马萨诸塞州的终端安全公司 Carbon Black 发布针对金融服务行业的调查报告,强调了上述明显的转变。

受访者反映,金融服务公司所遭纯破坏性网络攻击的比例暴增160%。(调查对象包含全球十大银行中四家银行的CISO。)

威胁捕捉是什么?

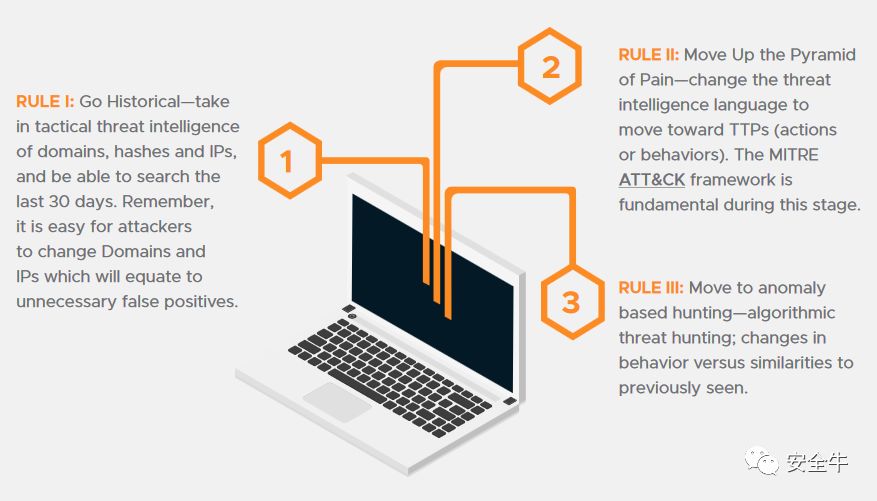

威胁捕捉是在假定已发生数据泄露的情况下对网络所做的人工审查(虽然经常有“机器”辅助)。正如 Carbon Black 所言,威胁捕捉的兴起是因为旨在破坏数据或勒索金融服务机构而非“老一套”数据盗窃的攻击增多了。

Carbon Black 首席网络安全官兼报告作者 Tom Kellermann 称:金融机构要对付的是最高端的网络犯罪集团。本报告中最令人担忧的发现恐怕是破坏性攻击的明显增多,这些攻击根本不是为了捞钱。

这些攻击通过破坏数据来实施惩罚。网络罪犯已经形成了一套复杂的方法来获取机密银行和金融信息,公司企业需警惕该即将到来的威胁。

攻击者越来越倾向于使用信誉高的域名资源来打开隐秘通道,比如内容交付网络(CDN:AWS、阿卡迈、Cloudflare、谷歌云等等),这些地方因为普遍受到信任而很容易通过内容过滤器。

这就是所谓的“域前置( Domain Fronting )”,而且流量通常还用HTTPS加密,更难以检测和预防。

调查还发现,62%的受访金融服务行业CISO对CIO负责。这一点应引起注意。

这代表着潜在的管理危机。CISO必须有更大的权力和专用预算才能确保金融行业完好。CISO应向CEO或CRO报告,因为他们的防御性思维往往与CIO那正常运行时间、可用性和内容驱动的目标向冲突。

这份报告的发布时间是Carbon Black宣布与谷歌母公司Alphabet网络安全市场新军Chronicle合作的后一天。该合作关系将见证Carbon Black与Chronicle最新安全分析产品Backstory共享其终端检测与响应(EDR)数据。

Carbon Black 关于威胁捕捉的电子书:

https://www.carbonblack.com/resource/top-5-threat-hunting-myths-ebook/

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号