前言

虚假小额贷款诈骗是一类互联网上流行的网络诈骗。其典型的诈骗套路为:诈骗分子通过泄露的用户个人信息,拨打受害人电话或发送诈骗短信,以“提供无抵押、无担保”的快速贷款为诱饵,骗取受害人交纳风险保证金,或以需证明还款能力为借口诱使受害人转账,从而获取经济利益。这种诈骗方式往往会要求受骗人多次转账打款,受骗人一但生疑,诈骗分子则消失不见。大量网民难以分辨贷款的真实性,从而受骗上当。

常见的虚假小额贷款诈骗网站/APP如下图1—图2所示:

图1:某诈骗APP首页

图2:某诈骗APP首页

长期以来,CNCERT/CC在对此类流行的网络诈骗行为进行监测分析的过程中,积累了相关数据,并开展了受害用户预警及案件分析支撑等工作。现将2020年虚假小额贷款类网络诈骗的全年态势情况向社会公众共享。

主要发现如下:

●抽样监测发现3461个诈骗服务器上共承载19420个虚假小额贷款类诈骗网站/APP。位于中国香港的诈骗服务器数量最多,有1986个,占所有监测发现的诈骗服务器数量的57.4%,其次是美国,有322个,占比为9.3%。

●抽样监测发现7909820个用户注册或登录了此类虚假贷款网站或APP,其中提交了个人敏感身份信息的深度受害用户占所有提交个人信息的受害用户的11.3%,且年龄在20-30岁之间的受害用户最多,占到了41.8%,男性人数更是占到了深度受害用户人数的78.3%。

注:以下分析是从2020年获取了受害用户敏感信息(例如手机号、身份证号、银行卡号)的网站/APP的相关访问数据中分析得到的。

一、虚假小额贷款类诈骗服务器分析

通过抽样监测,CNCERT/CC共发现3461个诈骗服务器IP地址承载了虚假小额贷款类诈骗相关网站或者APP。其中位于境外的IP地址有3157个,占比达到了91.3%。

图3:诈骗服务器的境内外分布

位于中国香港的诈骗服务器数量最多,达1986个,占所有服务器数量的57.4%,其次是美国,有322个,占所有监测发现服务器地址的9.3%。

图4:诈骗服务器的国家归属分布

3461个诈骗服务器IP中,2240个是IDC机房类型IP,占所有诈骗服务器IP数量的64.7%。

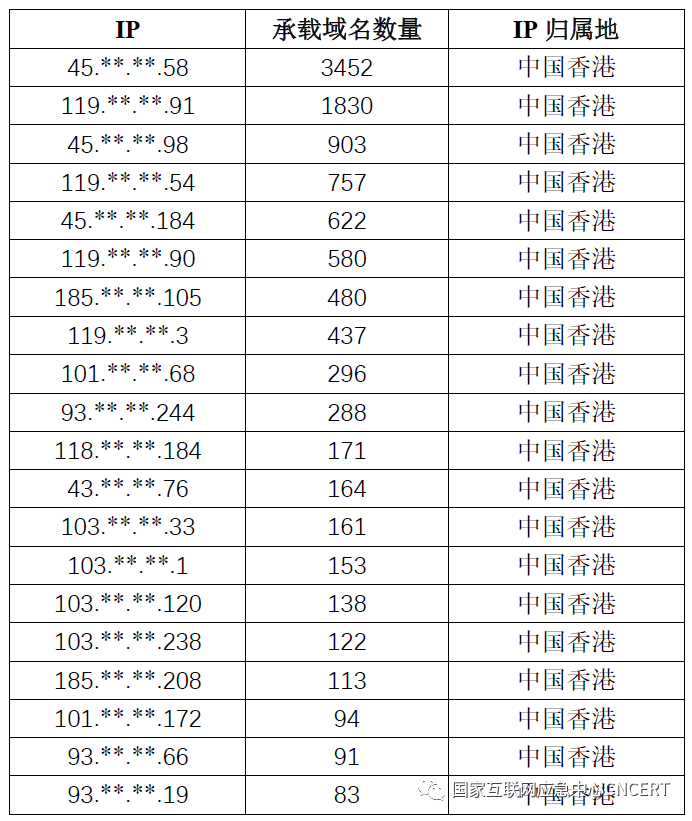

部分诈骗服务器承载了多个诈骗域名。其中位于中国香港的IP地址(45.**.**.58)所承载的诈骗域名数量最多,全年共承载诈骗域名3452个。下表列出的是全年承载虚假小额贷款类诈骗域名最多的前20个IP、IP上所承载的域名数量,以及IP所在地。

表1:全年承载域名最多的前20个IP地址

二、虚假小额贷款类诈骗网站/APP分析

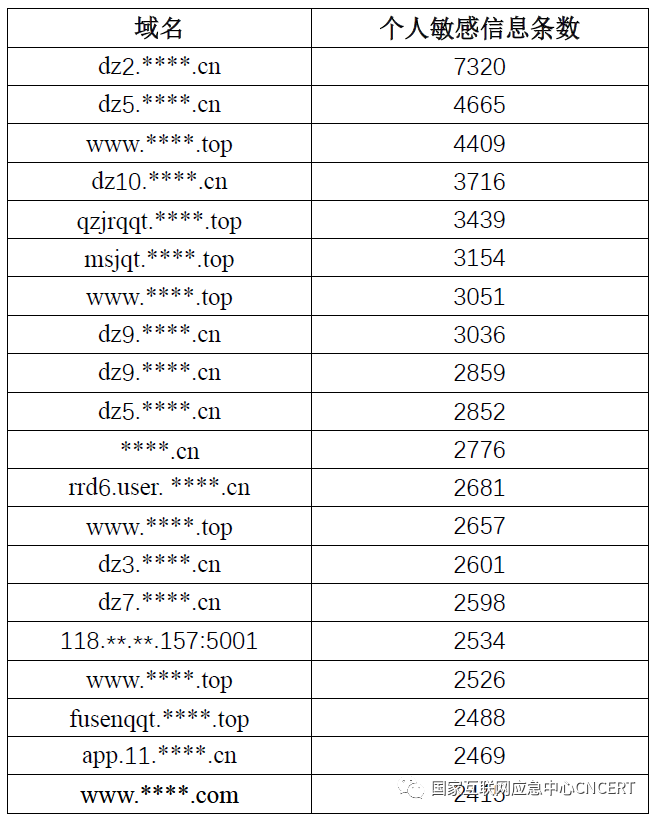

CNCERT/CC抽样监测发现19420个诈骗网站/APP。其中仅有328个网/APP是通过IP地址直接访问。部分网站/APP在存活期间获取了大量用户的个人敏感信息,例如,dz2.****.cn获取了7320个用户的敏感信息(包括手机号、身份证号、银行卡号等)。下表为获取敏感信息最多的前二十个网站域名。

表2:全年获取敏感信息最多的前20个网站域名

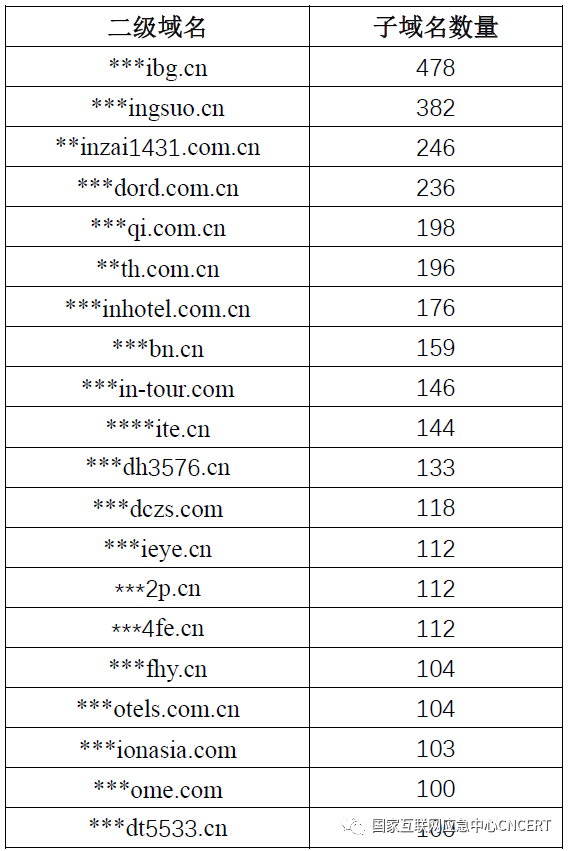

诈骗域名也存在二级域名聚集特点,在某些二级域名上,存在多个子域名均用于实施虚假小额贷款诈骗的情况。例如,**ibg.cn上,用于虚假小额贷款诈骗的子域名有478个,***ingsuo.cn次之,有382个。下表列出这些诈骗域名中,二级域名上,子域名是做虚假小额贷款诈骗的数量最多的前20个二级域名及对应的子域名数量。

表3:二级域名上用于实施小额贷款诈骗的子域名数量

三、虚假小额贷款类诈骗受害用户分析

CNCERT/CC抽样监测发现,共有7909820个用户注册或登录了此类虚假贷款网站或APP,其中部分用户在此类诈骗网站/APP上提交了个人敏感信息,包括手机号、身份证号、银行卡号、工作单位、家庭住址、家庭成员、月薪等。一方面提交此类信息说明此用户深度受骗,另一方面此类敏感信息也可被用于诈骗团伙开展其他形式的诈骗,对用户个人信息安全和财产安全都影响极大。

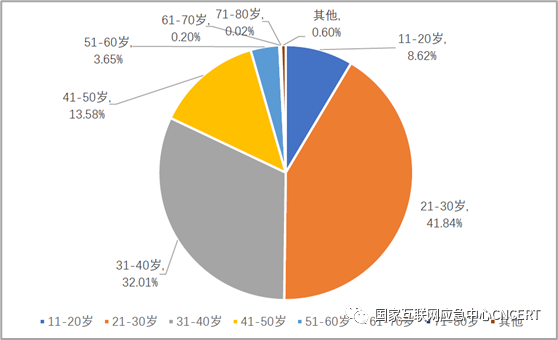

2020年全年,CNCERT/CC抽样监测发现940582个用户的敏感信息被用户“主动”提交至此类诈骗网站/APP上,属于深度受害用户。年龄在21-30岁之间的人数最多,有393608人,占比达到了41.8%,其次为31-40岁之间的人群,有301075人,占比为32%。下图为提交了个人敏感身份信息的受害用户的年龄分布情况。

图5:深度受害用户年龄分布情况

940582个深度受害用户以男性为主,人数为736680人,占比达到了78.3%。此外,从受害人的地理位置归属来看,四川、贵州、湖南等地受害用户个数最多。下图为受害用户IP归属分布情况。

图6:深度受害用户的地理位置分布情况

声明:本文来自国家互联网应急中心CNCERT,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号