近日,Forescout研究实验室与JSOF合作,披露了一组新的DNS漏洞,称为NAME:WRECK。

这些漏洞存在于四个流行的TCP/IP堆栈中,即FreeBSD、IPnet、Nucleus NET和NetX,这些堆栈通常存在于流行的IT软件和IoT/OT固件中,影响全球数以百万计的IoT物联网设备。

其中,FreeBSD被广泛用于数百万个IT网络中的高性能服务器,包括Netflix和Yahoo等网络巨头的主要网络节点。同时,类似西门子Nucleus NET这样的IoT/OT固件也已在关键的OT和物联网设备中使用了数十年之久。

据初步评估,WRECK漏洞将影响几乎所有行业的组织,包括政府、企业、医疗、制造和零售业等。

据悉,仅美国就有超过18万(英国3.6万)台设备受到了影响。不法分子可以利用这些漏洞使目标设备脱机,或者接管控制并执行操作。

Forescout Research Labs研究经理Daniel dos Santos指出:“NAME:WRECK是一组重大且影响广泛的漏洞,可能会造成大规模破坏。全面防护缓解NAME:WRECK需要修补运行易受攻击的IP堆栈版本的设备,所有运行存在漏洞的IP堆栈的设备都需要安装最新的修补程序。”

攻击场景

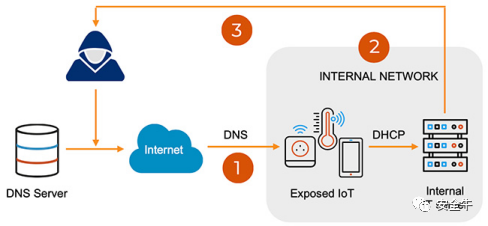

攻击者可通过入侵向互联网服务器发出DNS请求的设备,来获得企业网络的初始访问(下图中的步骤1)。为了获得初始访问权限,攻击者可以通过利用Nucleus NET一个RCE漏洞的武器化来达成攻击。

利用内部和外部目标中的NAME:WRECK漏洞实施攻击的场景

利用基于DNS的漏洞时,攻击者需要使用恶意数据包回复合法的DNS请求。这可以通过在请求和回复路径中的“中间人”或利用DNS查询服务器来实现。例如,攻击者可以利用易受DNSpooq攻击的服务器或转发器,以及目标设备与DNS服务器之间的类似漏洞,用植入武器化有效载荷的恶意消息进行回复。

取得初始访问后,攻击者可以使用受感染的驻足点来建立内部DHCP服务器,并通过在广播DHCP请求的,易受攻击的内部FreeBSD服务器上执行恶意代码来进行横向移动(步骤2)。

最终,攻击者可以使用那些被入侵的内部服务器在目标网络上驻留,或通过暴露于互联网的IoT物联网设备窃取数据(步骤3)。

攻击者可以做什么?

攻击者可以利用最新的DNS高危漏洞实施如下破坏:

-

暴露政府或企业服务器并访问其敏感数据(例如财务记录、知识产权或员工/客户信息)

-

连接到医疗设备获取医疗保健数据,让设备脱机并中断医疗服务,从而危及医院的运营和患者的生命

-

访问工厂/工控网络,篡改生产线来破坏生产

-

关闭连接到楼宇自动化控制器的灯,导致零售业务中断

攻击者还可能利用住宅和商业空间(包括大型连锁酒店)的重要建筑功能来危害居民的安全。这可能包括:

-

篡改供暖、通风和空调系统

-

禁用重要的安全系统、例如警报器和门锁

-

关闭自动照明系统

安全专家警告说:除非采取紧急行动来充分保护网络及联网设备,否则NAME:WRECK漏洞的野外利用只是时间问题,有可能导致主要的政府数据被黑客入侵泄漏,制造业生产中断或危及服务业客人的安全。

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号