2015年1月,斯诺登曝光的文件显示,美国国家安全局悄悄征用了一个针对美国国防机构的僵尸网络,以攻击包括中国和越南持不同政见者在内的其他受害者。

早在2010 年 7 月,美国国家安全局已经建立了一个名为 TURBINE 的系统,旨在扩大其复杂的计算机黑客行动。根据斯诺登之前的报道,美国国家安全局已经用“植入物”感染了 85,000 到 100,000 台机器。将 TURBINE 作为其新的命令和控制平台,美国国家安全局可能会提升它以同时处理“数百万个植入物”。

TURBINE“通过创建一个系统来实现这一点,该系统可以按组而不是单独地自动控制植入物。”

NSA 可以将他人的网络攻击用于自己的目的,包括劫持其他参与者操作的僵尸网络来传播 NSA 自己的“植入式”恶意软件。使用另一参与者对目标的黑客攻击来收集目标的情报在信号情报社区中被称为“第四方收集”。通过发现另一个情报组织或其他攻击者对感兴趣的目标的主动利用,国家安全局也可以趁机增加对该方的收集,甚至使用它来分发自己的恶意软件以进行监视。

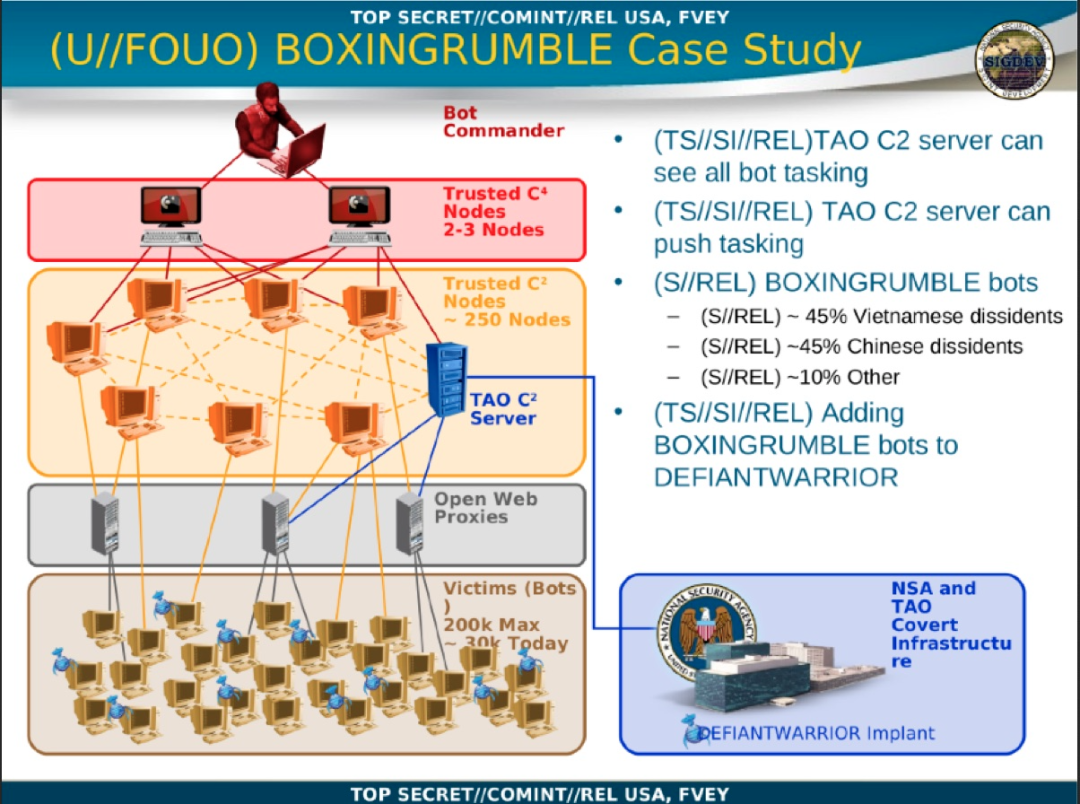

在 NSA 的一次演讲中涉及的案例研究中,NSA 的定制访问办公室劫持了一个代号为“Boxingrumble”的僵尸网络,该僵尸网络主要针对中国和越南持不同政见者的计算机,并被用于针对国防部的非机密 NIPRNET 网络。NSA 能够转移攻击并欺骗僵尸网络将 TAO 的其中一台服务器视为受信任的命令和控制(C&C 或 C2)服务器。然后,TAO 使用通过执行注入僵尸网络流量的 DNS 欺骗攻击获得的信任地位,从僵尸网络收集情报,并将 NSA 自己的植入恶意软件分发给目标。

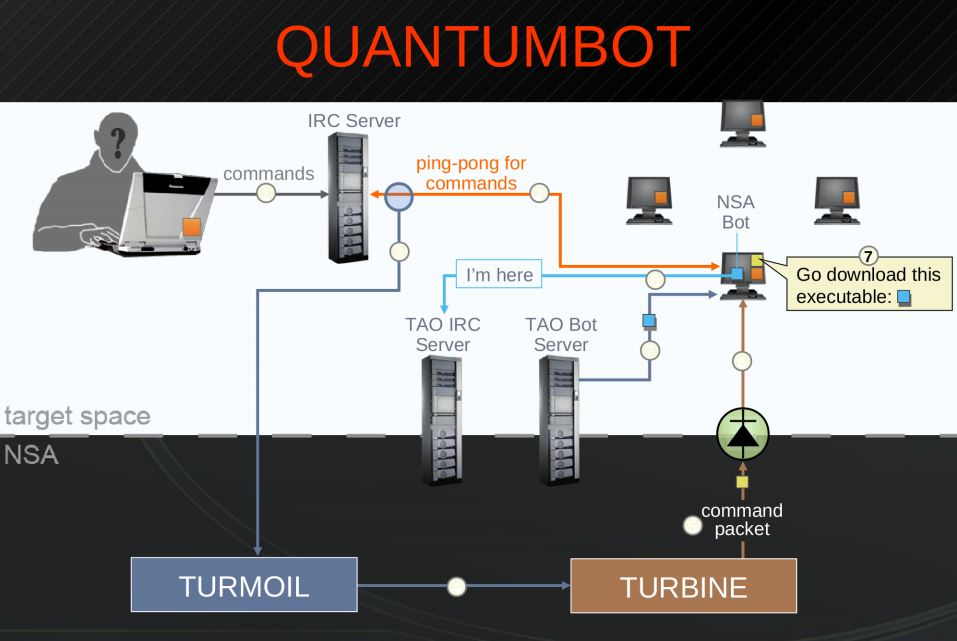

1.QUANTUMDNS

DNS 欺骗攻击诱使僵尸网络将间谍视为受信任的命令和控制代理。然后,NSA 使用该机器人的钩子连接其他受害者,以植入自己的自定义恶意软件。

放大 /使用 QuantumDNS(一种针对僵尸网络流量的 DNS 注入攻击),NSA 能够让受感染的 PC 相信其服务器是命令和控制网络的一部分。

2.Boxingrumble

检测到“Boxingrumble”僵尸网络以国防部的非安全互联网协议路由器网络为目标,促使 NSA 机构将攻击重定向到由定制访问操作部门运营的服务器。

放大 / NSA 然后利用其在僵尸网络中的位置将 NSA 自己的“插入”投放到僵尸网络中受影响的计算机上。

3.Quantumbot

美国国家安全局不仅仅是在构建自己的僵尸网络。自 2007 年 8 月以来,它有一个名为 QUANTUMBOT 的程序,专门用于接管现有但闲置的机器人的命令和控制系统。一张绝密幻灯片将该计划描述为“非常成功”,“有超过 140,000 个机器人被加入”。

被 NSA 称为“Quantumbot”的大部分机器人劫持攻击是在其 DEFIANT WARRIOR 行动下进行的,该行动利用 XKeyscore 和五眼联盟(包括澳大利亚、新西兰、英国和加拿大)的基础设施来识别适合攻击的外国机器人。

NSA Power Point 幻灯片显示,这项工作提供了更广泛的网络利用、攻击和有利位置 ( pdf )。

这似乎是 NSA 梦想的一部分,即拥有“太阳永不落山的僵尸网络”,幻灯片标题下的目标是“如果希望是小马”。在美国发现的机器人将被提交给 FBI 进行清理,但其他国家的受感染受害者被视为抵押品。

消息来源:

https://www.theregister.com/2015/01/19/nsa_steals_malware/

https://arstechnica.com/information-technology/2015/01/nsa-secretly-hijacked-existing-malware-to-spy-on-n-korea-others/

声明:本文来自网络安全风云榜,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号