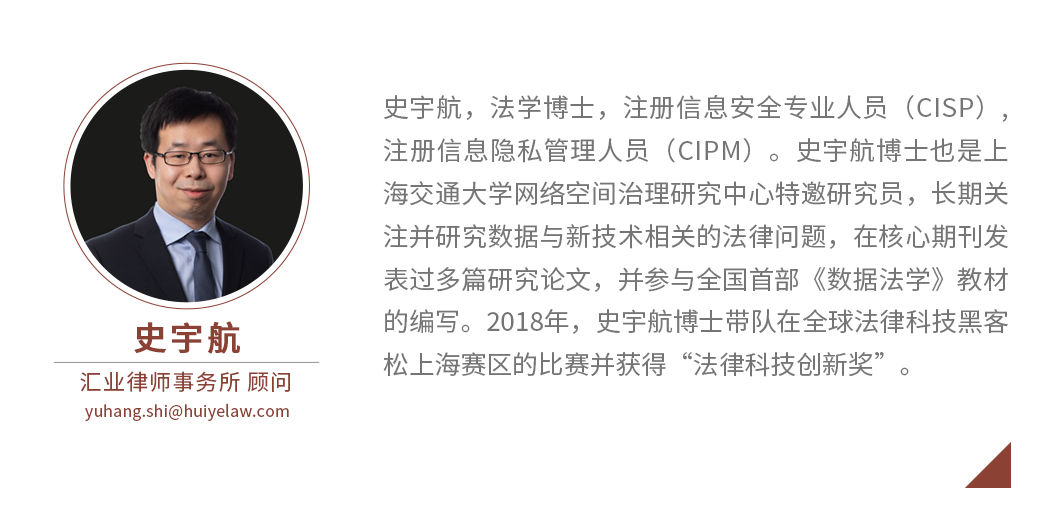

文丨史宇航 汇业律师事务所 顾问

网络安全具有很强的隐蔽性,一个技术漏洞、安全风险可能隐藏几年都发现不了,结果是“谁进来了不知道、是敌是友不知道、干了什么不知道”,长期“潜伏”在里面,一旦有事就发作了。……要建立政府和企业网络安全信息共享机制,把企业掌握的大量网络安全信息用起来,龙头企业要带头参加这个机制。

——2016年4月19日习近平

在网络安全和信息化工作座谈会上的讲话

一、背景

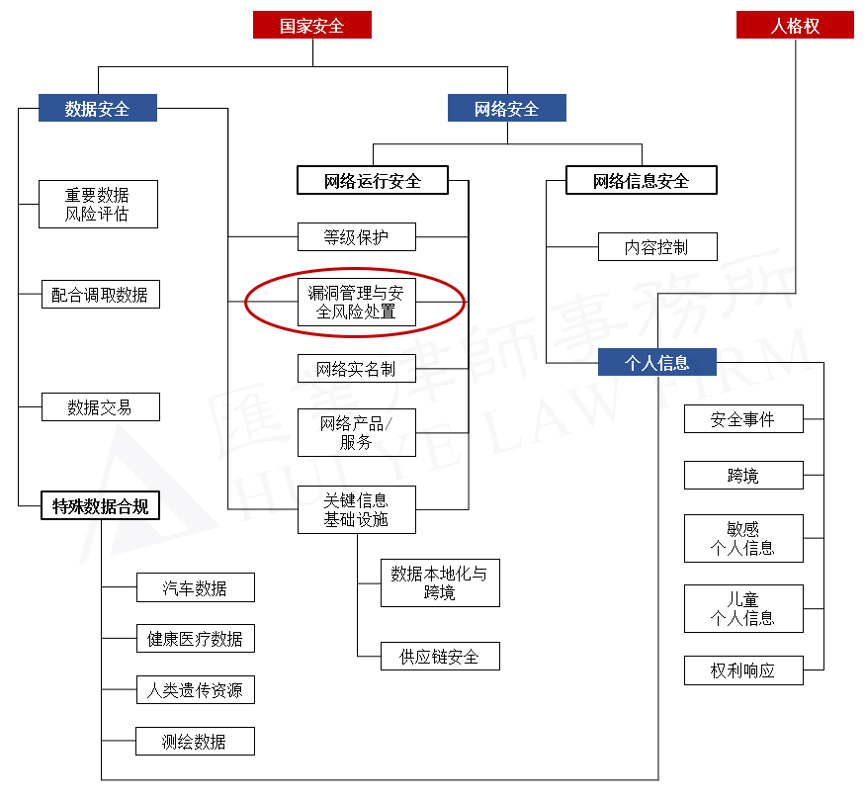

2021年7月13日,工业和信息化部、国家互联网信息办公室、公安部共同发布了《网络安全法》的重要配套规范——《网络产品安全漏洞管理规定》,并且将在9月1日伴随《数据安全法》一同生效,堪称开学大礼包。

网络安全漏洞是网络产品和服务在生命周期中无意或有意产生的,有可能被利用的缺陷或薄弱点。网络安全漏洞是大量网络安全事件、网络违法犯罪活动发生的罪魁祸首,具有防不胜防的特点。即使是再严格的测试也无法根除网络安全漏洞。因此,建立行之有效的网络安全漏洞管理机制成为面对潜在网络安全漏洞的最佳策略。

二、法律义务落地

《网络安全法》是我国网络空间领域的基本法律,要求相关机构或个人在处置网络安全漏洞时:

-

发现其网络产品、服务存在安全缺陷、漏洞等风险时,应当立即采取补救措施,按照规定及时告知用户并向有关主管部门报告……网络产品、服务的提供者应当为其产品、服务持续提供安全维护(第22条);

-

制定网络安全事件应急预案,及时处置系统漏洞、计算机病毒、网络攻击、网络侵入等安全风险(第25条);

-

开展网络安全认证、检测、风险评估等活动,向社会发布系统漏洞等网络安全信息,应当遵守国家有关规定(第26条)

除了网络《网络安全法》,在《数据安全法》中对安全漏洞的管控也是法律义务之一:

-

开展数据处理活动应当加强风险监测,发现数据安全缺陷、漏洞等风险时,应当立即采取补救措施(第29条)。

早在2019年6月,工信部就曾发布了《网络安全漏洞管理规定(征求意见稿)》,此次规定正式颁布,为我国的网络安全与数据安全法律体系补上了一块重要的拼图。此外,在去年年底国家市场监督管理总局与国家标准化管理委员会发布了修改后的《信息安全技术 信息安全漏洞管理规范》(GB/T 30276-2020)。后续,有关部门可能会发布《网络安全威胁信息发布管理办法》等同样涉及网络安全漏洞的相关制度。

工信部在2019年9月印发了《公共互联网网络安全威胁监测与处置办法》,并建立了网络安全威胁信息共享平台(https://www.cstis.cn/),负责统一汇集、存储、分析、通报、发布网络安全威胁信息,平台还有会通知存在漏洞、后门的网络服务和产品的提供者,要求采取整改措施,消除安全隐患。

公安部2018年制定的《公安机关互联网安全监督检查规定》中也明确国家重大网络安全保卫任务期间专项安全监督检查的项目包括:企业是否组织开展网络安全风险评估,并采取相应风险管控措施堵塞网络安全漏洞隐患。《公安机关互联网安全监督检查规定》还规定公安机关对机构是否存在网络安全漏洞,可以开展远程检测。

三、企业的合规项目

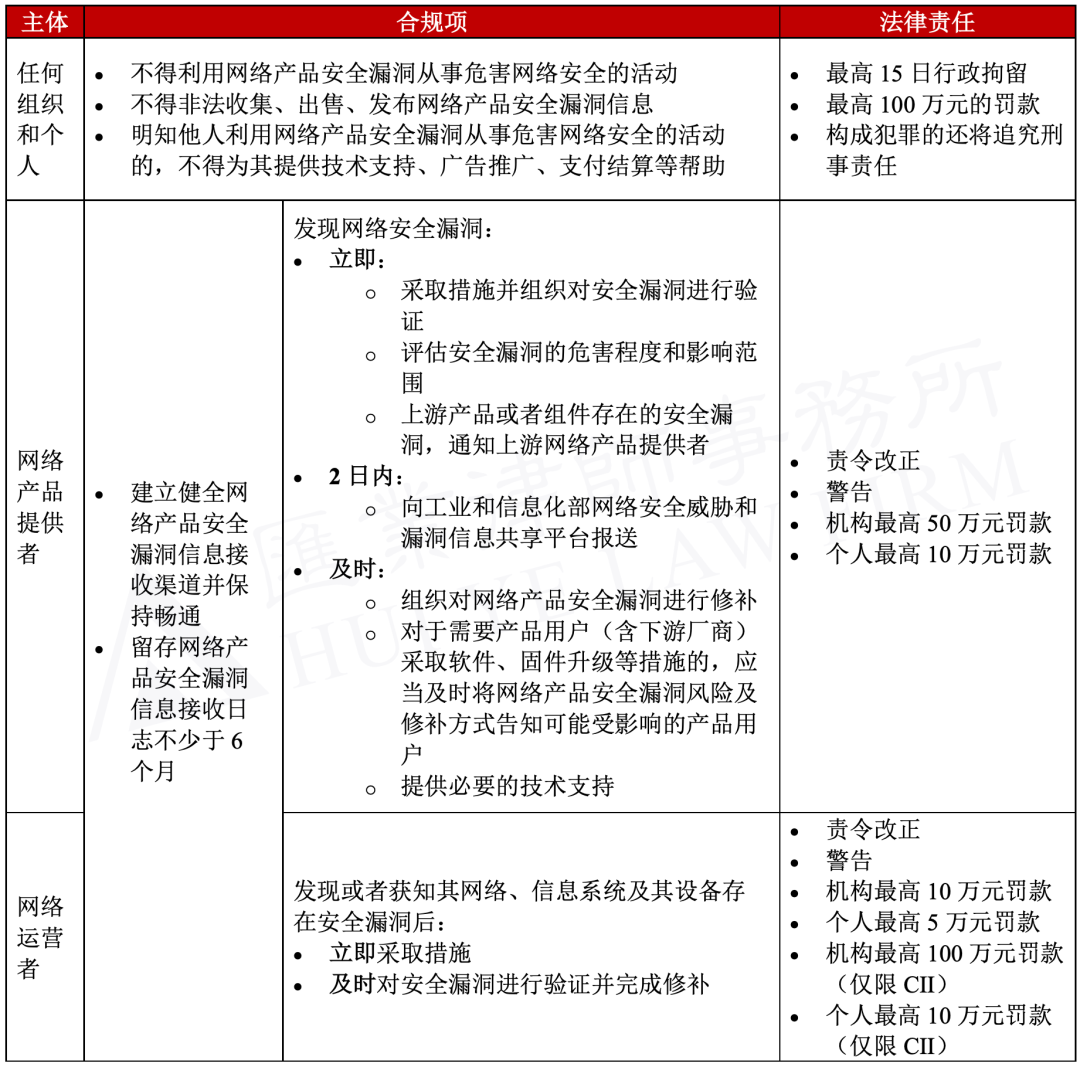

此次发布的《网络产品安全漏洞管理规定》,要求所有机构扩充自己的合规清单。

四、白帽子的“紧箍咒”

网络安全漏洞本身也是“烫手的山芋”。一方面,漏洞处理机制离不开漏洞发现者(“白帽子”)的配合,很多企业与漏洞信息共享平台往往还会给予漏洞发现者奖励,以鼓励漏洞发现者参与网络安全工作。

但另一方面,网络安全漏洞的发掘与报送都存在较高的法律风险,漏洞发现者稍有不慎就会触及法律的“红线”——《刑法》第285条非法侵入计算机信息系统罪、非法获取计算机信息系统数据罪、非法控制计算机信息系统罪。《刑法》中尚未就网络安全漏洞测试进行任何例外的规定,这直接导致与漏洞报送有关的案件逐一出现:

-

2019年7月,某政府网站管理员向网安支队报警,该政府网络内局长信箱模块有网民多次发送非正常留言,后模块运行不正常,疑遭黑客攻击。警方调查后发现,犯罪嫌疑人利用休息时间,在未授权的情况下,对银川市的某政府网站进行渗透测试,他的目的为了找出网站漏洞并生成漏洞报告,然后上传国家信息安全漏洞共享平台(“CNVD”),由CNVD下发各网站进行修补。

-

2019年5月21日,揭阳网警工作发现违法嫌疑人苏某有涉嫌非法侵入计算机系统的行为。经深入调查发现,违法嫌疑人苏某于2019年5月13日,利用“御X”软件等对南方网等网站进行漏洞扫描,后用弱口令测试北京中医院网站的后台并成功登录,在未经授权的情况下擅自修改管理员账号密码,同时将该网站的漏洞提交给“漏洞盒子”网站。据其本人交代,其违法行为只是为了获取相应积分,有利于其以后找工作。

-

2016年,袁某检测并提交世纪佳缘漏洞的事件曾引起广泛关注。世纪佳缘出于保护用户隐私安全考虑,报警抓人。

网络安全漏洞本身是危险品,就像与其他危险品打交道一样,操作员需要按照规范处理的流程,保护好自身安全。

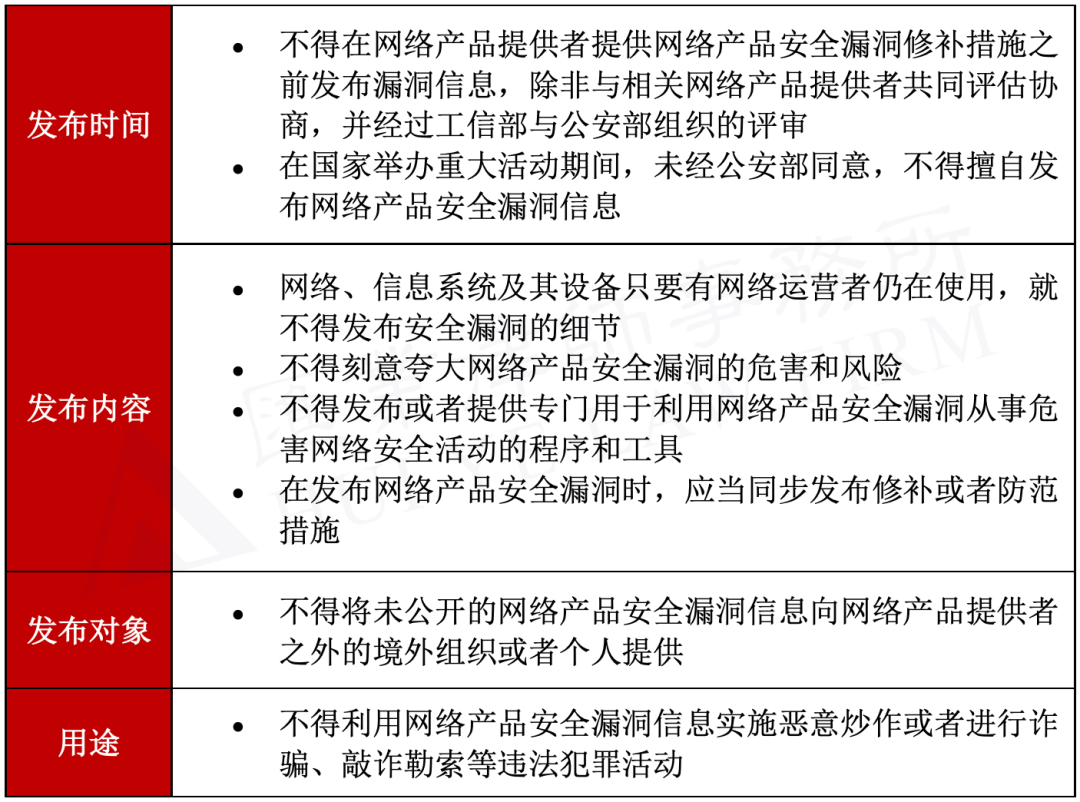

此外,此次发布的《网络产品安全漏洞管理规定》第9条为安全漏洞收集平台与“白帽子”群体戴上了诸多“紧箍咒”,也让漏洞发布行为的边界更为清晰:

根据以上规则,漏洞的发布将会被严格限制。尤其是在网络安全漏洞可以被视为一种“战略资产”的背景下,未公开的安全漏洞不得向境外组织和个人提供,避免用于威胁我国的网络安全。

在罚则方面,《网络产品安全漏洞管理规定》为违法漏洞平台与“白帽子”们准备了责令改正、警告、机构最高10万元罚款、责任个人最高5万元罚款、暂停相关业务、停业整顿、关闭网站、吊销相关业务许可证或者吊销营业执照等一系列处罚手段。

五、企业如何开展网络安全漏洞合规

根据我们为相关客户处置网络安全漏洞与搭建网络安全漏洞合规机制的服务经验,我们建议企业:

-

构建有效的网络安全漏洞响应机制,如设立安全运营中心,或在网站、App设立专门页面接收漏洞报告。

-

如果技术能力相对有限,可以与安全厂商合作建立企业的安全运营中心。

-

信息安全部门、IT部门、法务部门等利益相关方应当共同制定漏洞规则,围绕接收、响应、处置的流程,草拟漏洞接收后的反馈文本,指定的漏洞报送的格式,以及是否有奖励措施。在此基础上,确保安全漏洞的接收日志留存期限不少于6个月。

-

在准备相关流程的准备、文本的起草可以参考国家推荐标准《网络安全漏洞管理规范》(GB/T 30276-2020)。

-

根据自身的角色,如是否属于网络产品安全漏洞收集平台、网络产品提供者或网络运营者,全面梳理自己角色对应的网络安全漏洞合规义务。

-

在网络产品、服务采购的合同中,应设置条款对网络安全漏洞的处置责任、披露义务、免责情形、过错承担等内容进行明确约定。

-

如果从事网络产品安全漏洞收集平台业务,应当尽快完成工信部备案,完成等级保护,并且加强内部管理,采取措施防范网络产品安全漏洞信息泄露和违规发布。

对于“白帽子”群体,我们建议严格按照《网络产品安全漏洞管理规定》为自己的行为边界划出红线,更充分地利用自己的网络安全技能,避免因为不知法、不守法让自己陷入违法甚至犯罪的窘境。

声明:本文来自汇业法律观察,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号