原文标题:AttacKG: Constructing Technique Knowledge Graph from Cyber Threat Intelligence Reports(CCF-B)

*原文作者:Zhenyuan Li, Jun Zeng, Yan Chen, Zhenkai Liang *

发表会议:Computer Security–ESORICS 2022

原文链接:https://arxiv.org/pdf/2111.07093.pdf

笔记作者:Morwind@SecQuan

笔记小编:黄诚@SecQuan

主要问题

-

CTI报告由自然语言撰写,需要分析其中非结构化文本的语义

-

攻击知识分散在多个报告中,个别报告通常只关注不完整的攻击案例,难以全面了解攻击情况

本文工作

-

首个在技术层面上从多个CTI报告中聚合攻击知识的工作

-

提出了一种新的CTI报告解析pipeline,该pipeline在处理相同指代和构建攻击图方面具有更好的效率及性能

-

提出了技术模板的设计来描述和收集一般技术知识

-

提出了一种改进的图对齐算法来利用模板识别攻击技术

AttacKG

-

pipeline部分

-

使用爬虫从MITRE ATT&CK技术示例和CTI报告获取数据

-

使用正则替换会影响NLP模型的IoC词汇(如CVE-2017-21880、/etc/passwd/)并记录下位置,以便后续复原

-

将系统实体分为6类(Actor, Executable, File, Network connection, Registry, other),使用基于学习的NER(Named Entity Recognition)模型来识别文本中的实体,用spacy的entityruler辅助识别,再用co-referee来消除相同指代;对于句中的实体依赖提取,先用spacy为每句话建立依赖树,然后用LCA(Lowest Common Ancestor)计算每对实体之间的距离,每个实体会与最近的实体建立依赖关系

-

通过图对齐算法简化生成的攻击图

-

技术模板部分

-

利用MITRE ATT&CK的技术示例来生成技术模板

-

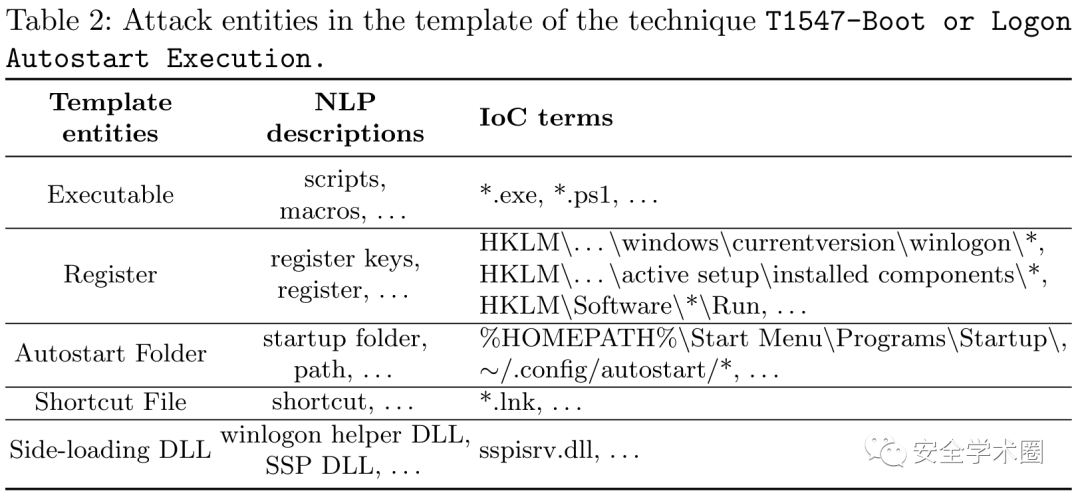

模板样例

-

图对齐部分

-

通过节点对齐算法来合并不同图中的节点(连接子图)

-

通过图对齐算法来衡量技术模板与子图间的相似度(匹配technique),只要达到预定义的阈值就相当于匹配到了确定的technique

-

最后根据technique匹配结果将对应技术模板中的知识与攻击图中的结果联立,即得到最终的Technique Knowledge Graph(TKG)

实验

-

数据

-

共1,515个来自MITRE ATT&CK references的真实事件

-

共7,373个来自MITRE ATT&CK knowledge-base的procedure例子

-

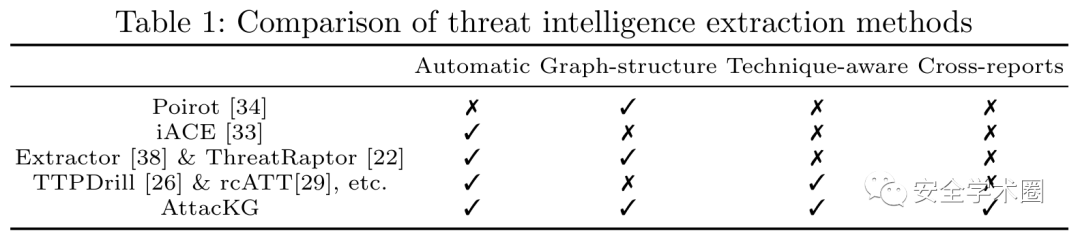

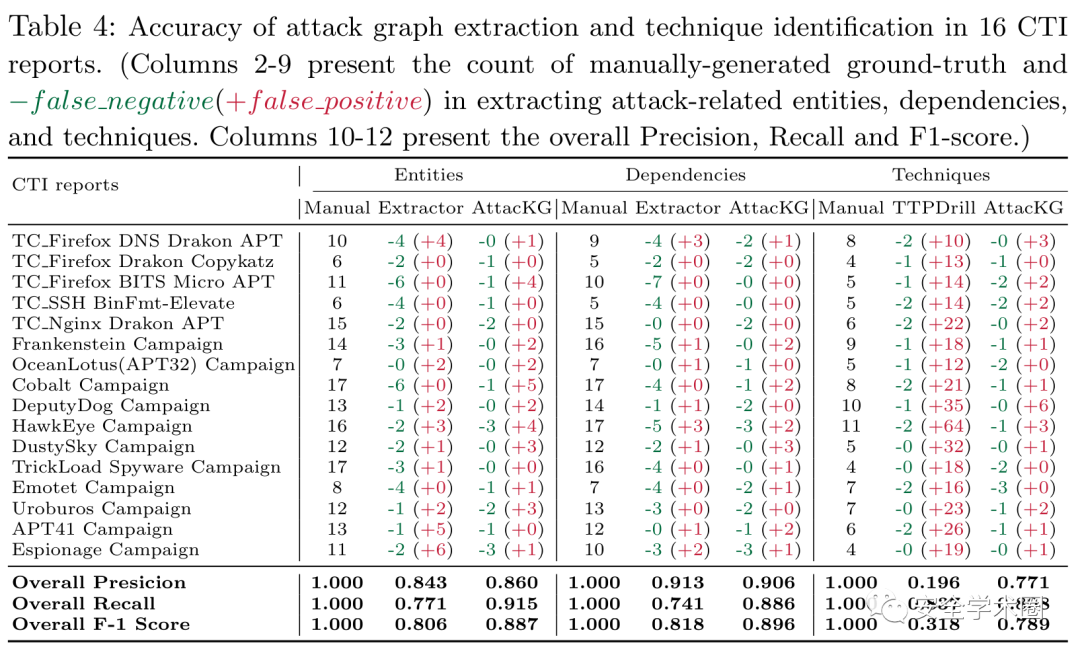

准确度对比

总结与思考

-

本文从非结构化的CTI报告出发,利用NLP和图神经网络对其进行处理并自动生成攻击技术图,以此还原APT攻击使用的技术

-

本文的关键技术是用相同的图对齐算法对技术模板和技术图做处理,再根据相似性筛选出与技术图匹配的技术模板,从而确定CTI报告中提到的技术

安全学术圈招募队友-ing

有兴趣加入学术圈的请联系secdr#qq.com

声明:本文来自安全学术圈,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号