引用

方滨兴, 贾焰, 李爱平, 等. 重构网络空间安全防御模型——SARPPR[J]. 网络空间安全科学学报, 2024, 2(1): 2-12.

FANG Binxing, JIA Yan, LI Aiping, et al. SARPPR: reconstructing cyberspace security defense model[J]. Journal of Cybersecurity, 2024, 2(1): 2-12.

背 景

随着网络攻防手段的不断发展,原来的模型已经不能满足网络安全防御的现实需求,亟须对原来的网络空间安全防御模型进行重构和扩充。针对该问题,本研究对 APPDRR 模型进行了重构,同时根据防护的实际情况,提出了“护卫模式+自卫模式+迭代模式”的 SARPPR(Sensing-Assessment-Response-Policy-Protection-Restoration)模型,以涵盖和指导网络空间安全防御的最新技术,应对复杂的网络安全威胁。该模型是首个覆盖防御全生命周期的网络空间安全保障模型,可以应对高隐蔽 APT(Advanced Persistent Threat)等未知网络安全威胁研判,以及现有信息系统内生安全能力建设等难题。该模型已应用于第 24 届冬季奥林匹克运动会(简称北京冬奥会)、杭州第 19 届亚洲运动会(简称杭州亚运会)、第 31 届世界大学生夏季运动会(简称成都大运会)、中国(深圳)国际文化产业博览交易会(简称文博会)、中国进出口商品交易会(简称广交会)等重大活动的网络安全保障,实现了零事故,实践结果验证了模型的有效性。

创新点与贡献

从重要活动安全保障角度出发,在传统“自卫模式”的基础上,本模型提出了“护卫模式”和“迭代模式”,实现了事前预防、事中应对、事后复盘的全生命周期防御。该模型是首个覆盖防御全生命周期的网络空间安全保障模型,可以应对高隐蔽 APT(Advanced Persistent Threat)等未知网络安全威胁研判,以及现有信息系统内生安全能力建设等难题。SARPPR 模型支撑保障了北京冬奥会、杭州亚运会、成都大运会 、第 16-18 届文博会、第127-135 届广交会等重大活动的网络安全,实现了零事故,实践效果验证了该模型可以更好地应对网络安全威胁和风险,提高网络的安全性和稳定性,保障个人、企业和国家的利益。

SARPPR 模型

护卫模式

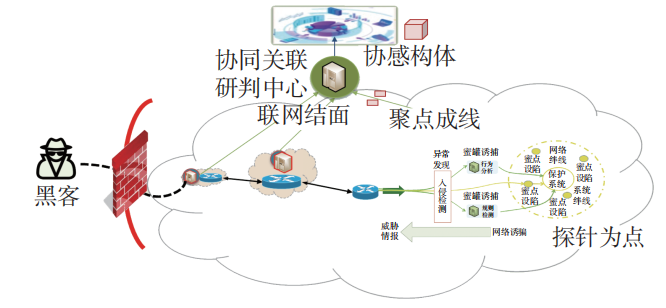

护卫模式是以抗击为目的的主动防御模式,针对外敌进行外部统筹防御,以感知检测为基础,通过分析研判发现潜在攻击者,最终对攻击者进行阻截。护卫模式在事前布陷探察、采用规则检测、异常发现、网络绊线、系统绊线等感知检测技术和手段构造网络诱骗环境。

在事中关联分析阶段,通过数据中台、态势感知、知识图谱和攻击判定将由各渠道所捕获的威胁情报统一汇聚起来,采用碰撞、关联、聚合等手段,以知识图谱等智能方法进行协同分析,旨在掌握威胁态势及攻击源头。

在事后应急响应阶段,通过渗透清除、访问控制、边界防御和网络治理等手段,对攻击来源进行纵深式阻击拦截。

自卫模式

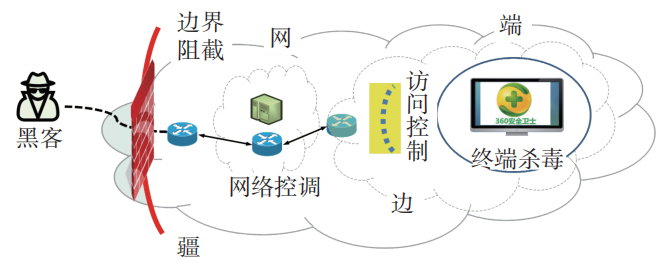

自卫模式是以自保为目的的守护防御模式,它通过安全策略构建安全基线,通过防御系统保护系统安全,通过灾难恢复守住安全底线。自卫模式与护卫模式相联动,一旦自卫模式发现有攻击,则需要立即溯源倒查攻击 IP,并告知护卫者。一般而言,自卫模式是在敌手进入后实施内生安全自保,攻击者是谁不是重点,只追求系统不被攻垮。自卫模式属于内生安全防御模式,是一种利用应用系统自身的能力来进行安全防御的模式。

迭代模式

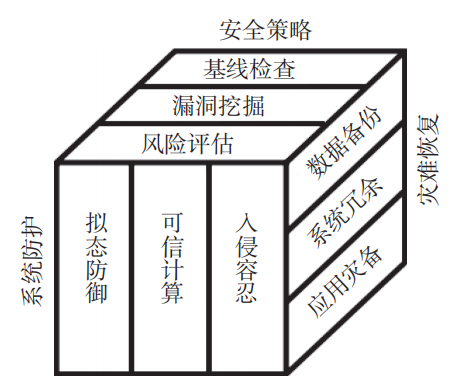

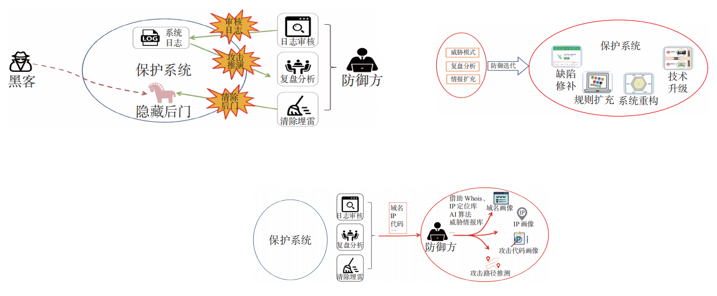

护卫模式的特点是不关注被保护系统的状态,自卫模式的特点是不关注攻击者是谁。显然,存在着一种中间状态:既需要知道敌人是谁,又要了解系统自身的状态,从而使得自身的防御体系可以随着对抗的不断演变而迭代调整,本文称此种模式为 “迭代模式”。迭代模式主要涉及事前审计核查(Auditing),事中防御迭代(Iteration)和事后攻击测绘(Profile)3 个要素。

3 种模式之间的关系

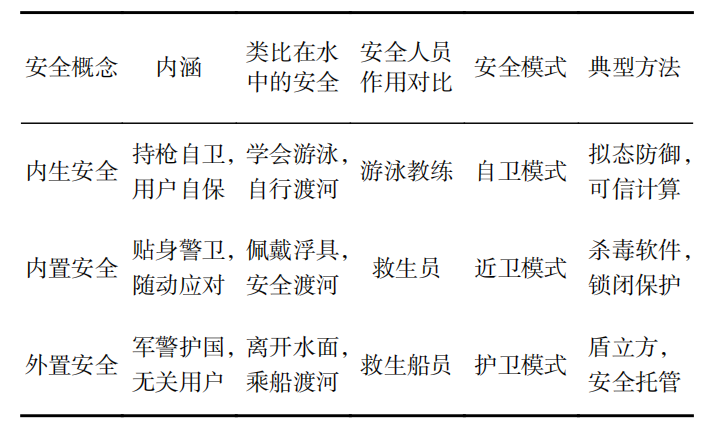

自卫模式对应着内生安全,其内涵为持枪自卫,用于用户自保,类比在水中的安全即学会游泳,自行渡河,其典型代表方法为拟态防御和可信计算;近卫(迭代)模式对应着内置安全,其内涵为贴身警卫,随动应对,类比在水中的安全即佩戴护具,安全渡河,其典型代表方法为杀毒软件和锁闭保护;护卫模式对应着外置安全,其内涵为军警护国,无关用户,类比在水中的安全即离开水面,乘船渡河,其典型代表方法为盾立方和安全托管。

总 结

本文将经典的 APPDRR 模型进行了重构,并在“关注攻击者是谁,还是关注防御者的能力”的基础上,提出了“护卫模式+自卫模式+迭代模式”的 SARPPR 模型,以涵盖和指导网络空间安全防御的最新技术发展,促进了各模块之间的协同性和动态性。本模型为网络安全领域的进一步研究提供了新的思路和参考,并有望在实践中得到更广泛的应用。

论文全文下载方式:http://www.journalofcybersec.com/CN/10.20172/j.issn.2097-3136.240101

来源:《网络空间安全科学学报》2024年第1期

声明:本文来自网络空间安全科学学报,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号